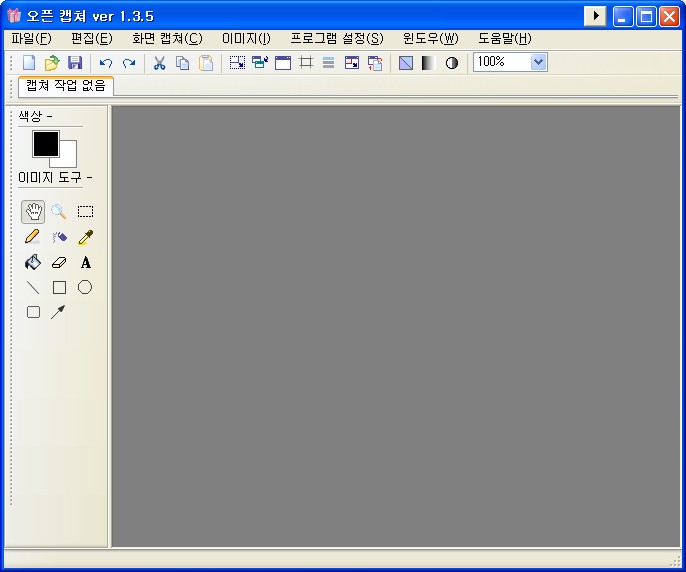

opencapture_v1.3.5

사이트 : http://openproject.nazzim.net/opencapture.htm

다운로드 : http://openproject.nazzim.net/download/opencapture_v1.3.5.exe

화면 캡쳐를 하려면 항상 "PrintScreen Key" 또는 "ALT + PrintScreen Key"의 조합과

그림판 또는 포토샵을 사용했다.

포토샵을 사용하면 여러모로 깔끔하게 꾸며줄 수 있지만,

많은 양의 스크린샷을 찍고 문서 작업을 하려면 여간 번거로운 작업이 아니다.

저번에 프로젝트를 하면서 쓰게된 프로그램을 소개한다.

이름은 Open Capture이고 프리웨어라는 점이 참으로 좋다.^^ㅋ

캡쳐하는 방법도 간단하고, "CTRL + C"를 눌러 복사를 하고 WORD에 붙여넣기를 하면 그대로 복사가 된다..

문서 작업시 편한 기능이다.

Basically, Dark Room is a clone of the original WriteRoom that is an OS X (tiger) exclusive application. It is a child of necessity, as there were no viable alternatives in Windows to produce the same behavior. Sure, you can kind of emulate the behavior by jumping through a bunch of hoops in Word/Writer, but it isn’t the same. Also, you can do something similar in emacs, but who wants to learn a bunch of obscure keyboard shortcuts?

The goal of the project is to capture the essence of WriteRoom, while keeping it simple and just as free.

Keyboard Shortcuts

File Menu

Clear Document: Ctrl+N

Open Document: Ctrl+O

Save Document: Ctrl+S

Quit: Ctrl+Q

Edit Menu

Undo: Ctrl+Z

Redo: Ctrl+Y

Cut: Ctrl+X

Copy: Ctrl+C

Paste: Ctrl+V

Select All: Ctrl+A

Find: Ctrl+F

Find Next: F3

Preferences: Ctrl+,

View Menu

Statistics: Ctrl+/

Toggle Fullscreen: F11 or Esc

http://they.misled.us/dark-room

나만의 쉬운 예:

101 서버에서 108 서버로 scp를 이용하여 test.sh 파일을 복사할 경우,

101: scp test.sh root@108:/root/test.sh

-> passworld 물어본다. ;;

1. 101서버에서 공개키를 만든다. (위과정대로;;)

2. 1.에서 만들어진 공개키(*.pub) 파일을 108 서버의 /root/.ssh/authorized_keys로 copy한다.

3. 101서버에서 scp test.sh root@108:/root/test.sh 명령을 시도한다.

-> password 안 물어본다. ^^

목적

여러개의 같은 서버(클러스터/LVM등) 가 있을 때 변경된 내용을 여러개의 다른 서버에서 적용하기 위함. (CVS처럼 사용하기 위한 경우도 종종 있음)

사양/설치

Redhat Fedora core 2 에서 freshrpms의 apt-get 을 설치하고 rsync 를 설치

rsync(TCP/873)서버를 이용하거나 SSH를 이용해서 전송 받을 수 있음.

그 중에서 SSH를 이용한 인증/접속을 이용할 것임.

설정

SSH를 이용하기 때문에 /etc/rsync.conf 등을 생성하거나 수정할 필요가 없다. 그리고 따로 데몬을 돌릴 필요도 없다.

원본이 들어있는 서버를 www1 라고 하고 백업을 만들 (target)서버를 www2 라고 하면

1. 우선 ssh key file을 생성한다.

[root@www2 ~#] ssh-keygen -d

실행하면 어디다 저장할 것인지 패스워드는 어떻게 할것인지 물어보는데 패스워드는 그냥 엔터를 치면 나중에 패스워드 없이 진행할 수가 있다.(이게 더 편하다)

2. www1에 복사

[root@www2 ~#] scp -p /root/.ssh/id_dsa.pub root@www1:~/.ssh/authorized_keys2

3. password file 작성

cat > .rsync_password 등으로 이름을 적당히 만들어서 패스워드(root)를 입력

실행

옵션을 보면 -a(archive)와 -z(comress)는 기본적으로 쓰이고, 추가로 --delete 와 -u(update)는 필요에 따라 사용할 수 있다.(쉘에서 실행하면 -v(verbose)로 전송되는 내용을 자세히 볼 수 있다)

[root@www2 ~#] rsync -azv -e ssh --password-file=/root/.rsync_password www1:/home/* /home/

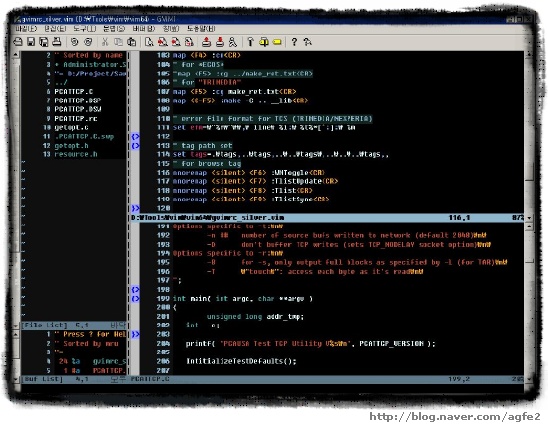

/root 폴더에 .vimrc 파일을 만들어준다.

---------------------------------------

" vimrc 예제 파일 경로 vimrc_example.vim

" /usr/share/doc/vim-common-6.0/vimrc_example.vim

"

" 앞에 " 표시는 주석처리??

"set title "vi 에서 현재 작업중인 파일명을 항상 표시한다 set laststatus=2 <-- 더 좋다

"set magic

"set noshowcmd

"set nowrap " 자동으로 를 삽입하여 다음 줄로 넘어간다

"set nowrapscan " 검색할 때 문서의 끝에서 다시 처음으로 돌아가지 않는다

"set showmode

"set nobackup " 백업파일 생성금지

"set backupext=.bak " 백업파일 이름

set tabstop=4 " Tab을 눌렀을 때 8칸 대신 4칸 이동하도록 한다.

"set shiftwidth=4 " 자동 들여쓰기를 할때 4칸 들여쓰도록 한다.

set visualbell " 키를 잘못눌렀을 때 삑 소리를 내는 대신 번쩍이게 한다.

"set ruler " 화면 우측 하단에 현재 커서의 위치(줄,칸)를 보여준다.

"set cindent " C 프로그래밍을 할때 자동으로 들여쓰기를 한다.

"set autoindent " 자동으로 들여쓰기를 한다

"set smartindent " 좀더 똑똑한 들여쓰기를 위한 옵션이다.

"set textwidth=79 " 만약 79번째 글자를 넘어가면 \

"set noicon

set nocompatible " 색상 밝게 하기

set laststatus=2 " 항상 파일 이름 표시

set background=dark "배경 검정색

syntax on "컬러 사용

" 펑션키 지정 <CR> 엔터키를 의미한다

map <F1> :K <CR> " 도움말

map <F2> :w! <CR> " 저장하기

map <F3> :30vs ./ <CR> " 탐색기사용

map <F4> :sp ./ <CR> " 탐색기사용

map <F5> :new <CR>" 새파일

map <F6> : <CR>

map <F7> : <CR>

map <F8> : <CR>

map <F9> : <CR>

map <F10> : q! <CR> " 그냥 종료 (저장안함)

map <F11> : <CR>

map <F12> : <CR>

" 확장자 대로 하이라이팅 주기

au BufNewFile,BufReadPost *.c,*.h set cindent shiftwidth=4 number tabstop=4

au BufNewFile,BufReadPost *.c,*.h syntax on

au BufNewFile,BufReadPost *.cpp,*.cc set cindent shiftwidth=4 number tabstop=4

au BufNewFile,BufReadPost *.cpp,*.cc,*.h syntax on

au BufNewFile,BufReadPost *.java set cindent shiftwidth=4

au BufNewFile,BufReadPost *.php3 set cindent shiftwidth=4

au BufNewFile,BufReadPost *.php set cindent shiftwidth=4

au BufNewFile,BufReadPost *.pl set cindent shiftwidth=4

au BufNewFile,BufReadPost *.tex set autoindent

==========================================

vim 에서 지정된 칼라를 쓰려면 ......

/usr/share/vim/vim61/colors

vimrc 파일에 "colo pablo" 라고 추가한다 "colo 색코드"

$ look singleto

singleton

singleton's

singletons

방금 콘솔에서 지나간 화면을 스크롤

화면 스크롤 업하기 - shift + PgUp

화면 스크롤 다운 - shift + PgDn

DB랑 연동을 하다보면 배열의 값을 한 문자로 만들어서 저장해야 하는 경우가 빈번하다.

배열의 인덱스가 100개면 배열의 값을 하나씩 필드 100개를 만들어 저장 할 수도 있지만

모두 미친짓이라고 할것이다.

그래서 대부분 하나의 문자열로 보내서 DB 필드에 저장하고,

다시 그 값을 받을 때 배열로 쪼개야 하기 때문에 중간에 보통 구분자를 넣어서 하나의문자열로 저장을 한다.

다음과 같이 하면

배열 dA는 원래 자기가 처음에 s배열에 저장 했던 내용을 그대로 dA배열에 저장 할 수 있다.

s = [];

s[9] = 9;

sA = s.join("(#)");

sA 로 보내고 아래처럼 받아서 사용한다.

dA = sA.split("(#)");

1. Cookie 개요

Cookie는 사용자가 방문한 웹 사이트에서 추후에 어떤 용도로든 사용하기 위해서 사용자의 하드디스크에 남기는 정보를 의미한다. 예를 들어 사용자가 특정 팝업창에 대해 "더 이상 띄우지 않음", "오늘은 띄우지 않음" 등과 같은 체크 박스를 선택할 경우 다음부터 해당 사이트에 방문할 때 더 이상 그런 팝업창이 나타나지 않게 되는데 이는 Cookie 정보가 사용자의 PC에 저장되어 있기 때문이다. 엄밀히 말하자면 이런 Cookie는 Persistent Cookie라고 불리우며 메모리 공간에 상주하여 브라우저 관련 프로세스가 실행되고 있을 때까지만 유효한 Cookie 정보도 있는데 이를 Non-Persistent Cookie 혹은 Session Cookie라고 부른다.

2. Cookie 종류

Cookie의 종류에는 Persistent Cookie와 Session Cookie(Non-Persistent Cookie)가 있다. 이 두 개를 비교하면 다음과 같다.

|

비교 항목 |

Persistent Cookie |

Session Cookie |

|

저장 위치 |

디스크매체(text 파일) |

브라우저가 사용하는 메모리 공간 |

|

초기 접속 시 전송 여부 |

초기 접속 시 전송 |

서버로부터의 Set-Cookie로 할당되어야 메모리 공간에 나타나므로 초기 접속 시 전송되지 않음 |

|

Cookie의 만료 시기 |

Cookie 항목에 대해 설정된 expiration date가 지난 경우, 사용자가 Cookie를 삭제한 경우 |

사용자가 브라우저를 종료한 경우, 서버가 Set-Cookie로 Cookie 항목의 내용을 클리어한 경우 |

|

주요 용도 |

사용자가 사이트 재방문 시 속성 (팝업창 제한, ID, Password 등)을 기억하기 위함 |

사용자가 사이트 접속 시 인증 정보를 유지하기 위함 |

3. Cookie 동작 원리

클라이언트가 웹서버에 접속할 때 Cookie가 어떤 식으로 교환되는지 살펴보기로 하자.

우선 클라이언트가 해당 서버에 대한 Persistent Cookie를 저장하고 있다면 저장하고 있는 Cookie 정보가 만료되었는지 여부를 확인하여 만료되지 않았다면 해당 Cookie 정보를 보낸다. 이 정보는 Request Header에 포함되어 전달된다.

클라이언트는 해당 Cookie 정보를 받아들이거나 무시할 수 있지만 특별한 브라우저 설정을 하지 않았고 Set-Cookie가 규약을 만족한다면 받아들이는 것이 기본이다. 다음에 해당 웹서버로 클라이언트가 요청을 하게 될 경우 앞서 보냈던 쿠키 정보에 Set-Cookie에 의해 새로이 추가된 쿠키 정보를 포함하여 보낸다.

Set-Cookie 설정 이후 Request Header에 포함된 Cookie 정보

여기서 웹서버가 브라우저에 보내는 Set-Cookie를 좀 더 상세히 보자. Set-Cookie는 다음과 같은 정보가 포함될 수 있다.

|

필드 |

설명 |

|

NAME=VALUE |

(Required) 쿠키 변수 이름과 쿠키 변수 값을 지정한다. 앞서 예제의 경우에는 login_id가 NAME, hosik이 VALUE가 된다. |

|

Comment=Comment |

(Optional) Cookie에는 개인 정보가 포함되는 경우가 있다. 따라서 해당 Cookie가 어떤 용도로 사용되는 Cookie인지 사용자에게 알리기 위한 용도로 Comment를 추가한다. 사용자는 Comment 정보로 판단하여 해당 Cookie를 허용할지 않을지 여부를 결정할 수 있다. |

|

Domain=Domain |

(Optional) Cookie 정보가 유효한 도메인을 말한다. 어떤 사이트의 경우에는 하나의 인증 받은 정보를 다른 URL에서도 사용해야 하는 경우가 있다. 예를 들어 www.coconut.co.kr을 통해 인증 받았지만 file.coconut.co.kr이라는 URL에도 같은 정보가 유지되어야 하는 경우이다. 이런 경우 Domain=.coconut.co.kr이라는 정보를 추가로 쓰게 되며 Domain 값으로는 반드시 \'.\' 문자가 선행되어야 한다. (ex. Domain=file.coconut.co.kr (X), Domain=.coconut.co.kr (O)) |

|

Path=path |

(Optional) 어떤 경로에 해당 Cookie가 적용될지를 의미한다. Path=/ 라고 한다면 모든 경로에 적용되며 Path=/download/ 라고 한다면 /download/ 이하의 경로에 적용된다. |

|

Max-Age=delta-seconds |

(Optional) Cookie의 lifetime을 의미하며 delta-seconds가 경과하면 클라이언트는 Cookie를 버려야 한다. 해당 값은 0 이상으로 셋팅될 수 있으며 0으로 셋팅된 것은 해당 쿠키값이 바로 버려져야 한다는 것을 의미한다. |

|

Secure |

(Optional) 해당 Cookie는 secure channel로 전송되어야만 함을 의미한다. |

|

Version=Version |

(Required ) Version은 10진수의 정수로 표현될 수 있다. Cookie의 버전을 의미하며 Version=1로 표현된다. |

브라우저에 전송된 Set-Cookie가 악의적인 경우에 대처하기 위해 브라우저는 다음과 같은 경우 쿠키 정보를 거부할 수 있다.

- Domain 값이 \'.\'으로 시작되지 않는 경우

- 요청한 호스트 정보와 Domain의 값이 무관한 경우

- 요청한 호스트가 FQDN(IP 주소 형태가 아님)의 형태를 가질 때 요청한 호스트의 FQDN에서 Domain 값을 제외한 나머지, 즉 호스트명이 \'.\'을 하나 이상 포함하는 경우

(예를 들면 다음과 같음)

청한 호스트의 FQDN이 www.coconut.co.kr인데 Domain 값이 .co.kr 혹은 .kr인 경우

4. Cookie 파일 저장 위치 및 구조

Cookie(엄밀히 Persistent Cookie) 파일이 저장되는 위치, 그리고 저장 방식은 웹 브라우저 종류와 버전에 따라 상이하다. 예를 들어 Netscape Navigator 4.x 버전은 User Preference 폴더에 cookies.txt라는 파일 하나로 저장하였으며 Opera 4.x 버전은 cookies4.dat라는 파일로서 Opera 디렉토리에 저장한다. 국내에서 가장 많은 유저가 사용하는 인터넷익스플로러의 경우는 도메인마다 파일 하나로서 저장한다. 또한 저장되는 위치는 Windows 버전에 따라 다를 수 있다. 따라서 Cookie 파일을 찾기 위해서는 \'파일 찾기\'등의 검색 툴을 이용하여 검색어로서 \'Cookie\'를 입력하여 로컬하드디스크를 확인해보는 것이 쉽다.

이중 윈도우에 저장된 인터넷익스플로러의 Cookie 파일의 예를 보자. 다음은 로컬하드디스크에저장된 hosik@google[1].txt의 내용을 메모장으로 열어 본 경우이다.

|

PREF |

여기서 PREF는 Cookie의 Name이며 , ID=e86917dffe2b57c6.. (생략) .. S=R4sPpGRTj7axz2nH 는 Cookie의 Value, google.com/는 Cookie가 사용되는 Domain과 Path를 의미하며 1536은 해당 Cookie가 Secure하지 않음을 의미한다. 이렇게 Cookie 파일 그 자체로서 내용을 분석하는 것은 까다로운 문제이다. IECookieView라는 툴을 이용하면 다음과 같이 저장된 Cookie 내용들을 쉽게 열람하고 분석할 수 있다.

Persistent Cookie의 경우에는 사용자의 하드디스크에 저장된다. 특히 PC방이나 전산실, 도서관 등과 같은 공용 PC 환경에 저장된 하드디스크에 저장된 Cookie 정보는 쉽게 얻어낼 수 있다. 앞서 언급한 IECookieView 등을 통하여 종종 사용자의 ID, 비밀번호를 얻어내는 그런 직접적인 시도가 아니더라도 사용자의 ID, 비밀번호가 암호화된 형태로 저장되어 있을 때 해당 Cookie 값을 그대로 복사해와서 ID, 비밀번호 인증 절차를 거치지 않고 로그인할 수 있다. 이 경우는 자동로그인을 활성화한 거의 모든 사이트의 경우 ID, 비밀번호와 같은 중요 인증 정보를 Persistent Cookie로서 저장하기에 발생하는 문제이다.

5.1.1 XSS, XST 등의 취약점을 이용

XSS는 Cross Site Scripting의 약자로 CSS로 표기되지 않는 이유는 Cascading Style Sheet와 그 약자가 동일하기 때문에 혼동이 될 수 있어서이다. XST는 HTTP 메소드 중 디버깅을 위한 용도의 TRACE라는 메소드를 이용하는 것으로 Cross Site Tracing으로 XSS에 비해 진보된 공격 기법이다. XSS를 통한 Cookie Theft는 Cookie 옵션을 이용하여 근본적인 차단 방법이 있기에 이런 방법을 구현한 사이트에 대해서는 XST 기법을 사용한다. XSS, XST를 이용하는 경우에는 브라우저 프로세스 실행 중에만 유지되는 Session Cookie와 같은 정보도 얻어낼 수 있다.

XSS 취약성은 클라이언트 레벨에서 의도치 않은 스크립트(자바스크립트)가 실행되도록 하는 것이다. XSS 취약성을 응용한 공격 형태를 몇 가지 제시하면 다음과 같다.

ㅈ- 게시판에 HTML 태그(<script> 등)를 포함하는 방법

- Flash의 ActionScript를 이용하는 방법

- 웹 서버 취약성을 이용하여 URL에 HTML 태그 추가

`` http://www.victim.com/<script>alert(document.cookie)</script>

- 웹 어플리케이션의 취약성을 이용하여 파라미터에 HTML 태그 추가

```http://www.victim.com/hole.asp?q=<script>alert(document.cookie)</script>

아래 그림은 XSS 취약성을 이용한 일례이다. 게시판에 악성 스크립트를 포함하여 사용자가 원하지 않는 대화상자가 계속하여 나타나도록 만든 것이다.

XSS 취약성을 이용한 악성 스크립트 실행

이번에는 XSS 취약성을 이용하여 사용자의 Cookie 정보를 얻어내려는 시도를 해보겠다. 다음과 같이 그림 파일을 하나 포함하여 마우스커서를 그림파일 위로 이동하면 get_cookie.php가 실행되어 Cookie 정보를 저장하도록 한다.

XSS 취약성을 이용한 Cookie Theft 시도

위의 예시에서는 게시판을 포함한 사이트와 공격을 위한 이미지 파일과 get_cookie.php 파일이 동일한 사이트인 192.168.152.20에 저장되고 있지만 실제 공격 시에는 공격을 위한 이미지 파일과 get_cookie.php는 공격자가 Cookie 정보를 저장하고자 하는 사이트에 웹 사이트를 구성하여 저장한다.

get_cookie.php의 내용은 유포시 공격에 사용될 위험이 있음으로 생략 하도록 하겠다. 어느 정도의 웹 프로그래밍 지식이 있다면 개별적으로 구현을 해 보는 것도 좋을 것 같다.

저자가 구현해 놓은 get_cookie.php파일 내용에는 사용자의 IP 주소, Cookie가 노출된 시간, 노출된 Cookie 정보를 getcook.txt 파일로서 저장한다. 이제 일반 사용자가 해당 게시물의 그림을 보는 순간 다음과 같은 해당 사용자의 Cookie 내용이 공격자가 만들어둔 사이트의 getcook.txt 파일로서 저장된다.

Cookie Theft 결과 얻어낸 Cookie

○ XST 취약성을 이용

XSS 취약성을 이용한 Cookie Theft는 매우 위협적이다. 이 방법을 근본적으로 차단할 수 있도록 하기 위한 메커니즘이 있는데 이는 다음달 연재에서 자세히 다루겠다. 이런 메커니즘이 적용된 Cookie의 경우에는 XSS 취약성으로 얻어낼 수 없다. 이 경우 사용하는 것이 TRACE 메소드를 이용한 XST(Cross Site Tracing)이다. 이 공격 기법에 대한 상세한 내용은 언급하지 않겠다.

5.1.2 스니핑 기법을 이용

Cookie는 패킷 스니핑을 통하여 요청에 포함된 Cookie 헤더 필드를 통해서도 얻어낼 수 있다. 유선랜 환경과 무선랜 환경의 경우로 나누어 알아 본다.

○ Wired LAN

다음은 Ethereal을 통하여 실제로 특정 사이트에 대한 접속 시 Cookie 정보를 얻어낸 화면이다.

Ethereal을 통한 Cookie Theft

패킷 스니핑까지 할 수 있는 환경이라면 아예 Cookie 대신 로그인 시 전송되는 ID, Password 정보를 얻는 것이 더 현명할 수도 있겠다고 판단할 수 있다. 맞는 말이지만 로그인 과정이 SSL 등으로 암호화하여 전송되어 ID, Password를 얻을 수 없는 경우에 얻어낸 Cookie 정보는 매우 도움이 된다. 물론 접속 이후에도 모든 통신 과정이 SSL로 암호화되어 이루어진다면 스니핑으로도 Cookie 정보는 얻어낼 수 없지만 보안 수준이 매우 높지 않은 대부분의 사이트(즉 금융권 등을 제외한 사이트)는 로그인 과정에 전달되는 ID, Password 정도만 SSL 암호화를 적용하고 있음을 기억하자. 물론 심지어는 그런 최소한의 암호화도 안하고 있는 사이트도 많다.

두 번째로 의문을 가질 수 있는 점은 패킷 스니핑이 그렇게 쉬운가 하는 점이다. 유선랜 환경에서는 허브 환경이라 사용자의 모든 트래픽을 복사하여 아무 포트에서나 쉽게 다른 사용자의 트래픽을 볼 수 있는 방법, 혹은 스위치 환경이나 스위치를 제어할 수 있어서 특정 포트를 mirroring 포트로 지정하여 보는 방법이 있을 수 있다. 물론 이것도 저것도 아니면 ARP Redirect 등과 같은 기법을 쓸 수도 있으나 이러한 방법들은 최소한 중요한 정보를 얻고자하는 네트워크 내에 공격자가 포함되어 있어야 한다.

○ Wireless LAN

무선랜 환경에서는 스니핑을 통해 중요한 정보를 얻는 것이 매우 쉬워졌다. 무선랜 환경에서 패킷의 송수신은 안테나를 통해 전파를 수신하여 모든 사람이 라디오를 청취하는 것과 같아서 주파수만 맞추면 누구나 그 패킷을 수신할 수 있다. 그리고 그 주파수란 몇 개 되지 않는 값으로 그것을 맞추는 일은 아주 쉽다. 이러한 공격 기법에 대한 대응책으로서 보안 의식이 있는 네트워크 관리자는 자사가 보유한 AP(Access Point) 장비에 WEP, WPA 등과 같은 암호화를 적용하기도 하지만 아직도 단지 MAC 주소 인증만으로 어느 정도의 보안 조치를 끝냈다고 생각하는 관리자는 너무도 많다.

다음 그림은 AiroPeek를 통한 스니핑 결과 화면이다.

AiroPeek 를 통한 스니핑

스니핑을 통한 Cooke 정보 획득

5.2 Cookie 정보 활용

여기까지 HTTP Session으로 이용되는 Cookie 값들을 수집하는 방법등을 알아 보았다. 그러면 이러한 방법들을 이용하여 Cookie를 수집하는 이유는 무엇일까?

5.2.1 개인정보 유출

저자는 지금 이 글을 읽고 있는 여러분이 직접 개인이 가입된 웹 사이트에 가서 Cookie값을 확인 해 봤으면 한다

가입된 웹 사이트에 로그인을 한 후 아래 그림과 같이 주소입력 창에

javascript

저자가 가입된 웹 사이트 쿠키값

여러분들은 어떻게 결과 값이 나타나고 있는가?

저자의 쿠키값에는 계정과 이름 그리고 메일주소가 설정되어 있어, 누군가가 이 정보를 가지고 가면 저자의 정보들을 획득 할 수 있을 것이다. 만일, 이 쿠키값에 위 정보외에 주민 번호, 주소, 전화번호, 핸드폰번호등이 있다고 가정하면 자기 자신의 모든 개인정보들이 나도 모르게 외부에 알려지게 된다. 그 예로 2004년 1사분기 Cookie에 포함된 개인정보가 유출된 사례로서 많은 사이트가 주민등록번호, 실명 정보 등을 쿠키에 포함하여 노출한 사례가 발견된 바 있었다.

기사 제목 대검 등 주요 사이트 개인정보 무방비 노출 ( 기사 내용 (일부) 국가 최고 수사기관, 공중파 방송사, 유명 신문사, 1천만명이 넘는 회원을 가진 커뮤니티 등 주요 웹사이트 상당수가 암호화 미비로 개인정보를 고스란히 노출, 타인 명의를 도용한 불법선거운동, 허위 투서, 명예훼손, 사기 등에 악용될 우려가 매우 높은 것으로 나타났다. 24일 네트워크와 보안업계에 따르면 주요 웹사이트 상당수가 서버와 PC 사이의 로그인과 접속유지를 위해 반복 교환하는 쿠키(cookieㆍ용어설명 참조)에 주민등록 번호, 실명, 실제 주소, e-메일 주소, 전화번호, 연령, 성별 등의 정보를 암호화되지 않은 평문으로 담는 방식을 사용, 이같은 문제점이 빚어지고 있다.

……(이하 생략) ……

5.3 사용자 도용(Cookie Spoofing)

매번 사용자가 로그인할 때마다 랜덤한 값으로 생성되는 일회용 토큰 형태의 Cookie 값을 이용한 인증을 하지 않는 사이트의 경우, 얻어낸 타 사용자의 Cookie 정보를 이용하여 다른 사용자로 로그인할 수 있다. Cookie를 위조하는 공격 기법이라고 하여 이를 Cookie Spoofing이라고 한다. Cookie Spoofing에는 도용하고자 하는 대상 사용자(희생자)의 Cookie 정보가 필요하지 않은 경우와 Cookie 정보가 필요한 경우가 있는데 전자와 후자를 각각 ‘단순 사용자 도용’, ‘Cookie Theft와 연계한 사용자 도용’으로 나누어 설명하도록 한다. 그 전에 잠시 ParosProxy 툴에 대해 알아보자.

5.3.1 ParosProxy의 소개

Cookie를 조작하기 위해서는 클라이언트가 서버에 Cookie 헤더를 보내는 중간에, 혹은 서버가 클라이언트에게 Set-Cookie 헤더를 보내는 중간에 요청과 응답을 가로채어 수정해야 한다. 물론 브라우저 자체가 그런 기능을 제공하는 경우도 있지만(일례로 FireFox의 플러그인 TamperData가 있음) Proxy 계열의 점검 도구를 사용하는 것이 편리하다. 이런 툴의 경우 또 다른 Proxy Server를 다시 Proxy Server로 잡는 Proxy Chain 기능, Request, Response에 대한 저장 및 분석, Web Spidering(Crawling), 또한 SQL Injection, CRLF Injection 등의 보안 취약성 검사 기능 등의 유용한 기능을 제공하기 때문이다. 그러한 툴 중에 프리웨어로서 유명한 툴이 ParosProxy이다. 이 툴은 http://www.parosproxy.org/에서 다운로드할 수 있으며 설치 과정은 단순하므로 생략한다. 툴 설치 이전에 JRE(Java Runtime Environment)가 설치되어 있어야 하며 버전은 ParosProxy에서 요구하는 버전으로 설치하여야 한다.

ParosProxy 툴 설정이 끝난 이후, www.coconut.co.kr 사이트에 접속한 이후 ParosProxy에서볼 수 있는 결과 화면이다. 다음과 같이 요청과 응답의 내용을 헤더를 포함하여 상세히 볼 수 있다.

ParosProxy Example

5.3.2 단순 사용자 도용

이 장에서 공격 기법을 설명하기 위해 구현된 사이트는 다음과 같다. ID, Password 정보를 입력하면 로그인할 수 있는 사이트로 Cookie Spoofing을 이용한 사용자 도용을 설명하기 위해 임의로 구현한 사이트이다. 하지만 현재 실환경으로 운영되는 많은 사이트도 이런 문제점을 갖고 있음을 간과하지 말아야 한다.

로그인 시도 화면

위 사이트는 일반적인 로그인 페이지다. 로그인할 경우 다음과 같이 해당 회원에 대한 정보를 열람하는 페이지가 확인된다.

로그인 성공 결과

물론 ID, Password를 잘못 입력하면 다음과 같은 오류 화면이 나타나는 일반적인 로그인 페이지이다.

로그인 실패 결과

로그인한 이후 회원정보변경 페이지가 열릴 때의 요청을 ParosProxy를 통해 확인해 보면 아래와 같이 s_id라는 Cookie 값이 ‘coconut’으로 셋팅되었음을 알 수 있다.

로그인 성공 이후 확인된 Cookie Header

이 Cookie 정보를 토대로 사용자의 인증 정보를 유지하며 또한 사용자가 coconut임을 구분하는 것으로 유추할 수 있다. 그렇다면 이것을 다른 값으로 바꾼다면 어떤 현상이 나타날 수 있을까? 그 이전에 로그인 과정에서 앞서 이야기한 Set-Cookie라는 Response Header가 확인되는지를 보자.

로그인 성공 시 확인된 Set-Cookie 정보

ParosProxy에 저장된 요청과 응답 내용을 보니 Set-Cookie라는 헤더가 나타나는 것을 볼 수 있다. 그렇다면 이 Set-Cookie 값을 중간에 가로채서 다른 값으로 변경해버리면 클라이언트가 이후에 보내게 될 Cookie 값도 다른 값으로 보내지게 될 것이다. 정말 그런지 확인해 보자.

ParosProxy를 이용할 경우 Set-Cookie 값을 중간에 가로채어 조작하는 방법은 크게 두 가지가 있다. 우선 Trap 기능을 이용하는 것이다. Trap 기능은 다음과 같이 활성화할 수 있다. Trap request를 선택하게 되면 클라이언트에서 서버 측으로 보내지는 데이터를 중간에 가로채어 조작하도록 할 것이며 Trap response를 선택하게 되면 서버 측에서 클라이언트로 보내지는 데이터를 중간에 가로채어 조작하도록 할 것이다.

Trap response 설정

두 번째 방법은 Tools > Filter 메뉴에서 Detect and alert ’Set-cookie’ attempt in HTTP response for modification을 활성화 하는 것이다.

Set-cookie 시도 탐지 설정

두 번째 방법으로 할 경우 모든 응답 메시지를 가로채지 않고 Set-cookie 헤더가 나타났을 때만 가로채어 조작할 수 있도록 한다. 두 가지 중 어느 방법이든 가능하니 편한 방법을 쓰면 된다. 여기서는 Trap을 이용한 방법으로 기술하겠다.

우선 앞서 제시된 것과 같이 Trap Response 항목을 체크한다. Set-Cookie의 경우는 서버가 클라이언트에게 보내는 데이터를 조작하는 것이므로 Trap Response를 하는 것으로 충분하다.

Trap response를 셋팅한 상태에서 다시 로그인을 시도해본다. 요청에 대하여 응답을 계속 중간에 가로채어 보여줄텐데 Continue 버튼을 클릭하면 다음 단계로 넘어간다. 다음과 같이 Set-Cookie 화면이 나타날 때까지 넘어간다.

Trap 기능을 이용한 Set-Cookie 정보 변경 시도

여기서 Continue를 누르기 전에 Set-Cookie의 내용을 다음과 같이 조작한다.

Trap 기능을 이용한 Set-Cookie 정보 변경 시도

이제 Continue를 누른다. 그 전에 더 이상의 response를 중간에 가로챌 이유는 없으므로 Trap response 체크박스는 해제해도 좋다. 그 결과 다음과 같이 ahncoco 계정의 패스워드 정보를 입력하지도 않았고 알지도 못함에도 ahncoco로서 로그인 성공하였음을 알 수 있다.

사용자 도용 성공 결과

이 예제에서는 이해를 돕게 하기 위하여 상황을 최대한 단순화시켰다. 하지만 s_id라는 ID 이름 대신 숫자로 표현된 값으로 사용자를 구분하는 경우도 실제로 구현된 사이트 중에 있다. 즉 hosik은 12341, ahncoco는 12342라고 표현되었다고 하자. 이 경우 Cookie 값을 12342로 변경하면 ahncoco로 로그인된다. 또한 이런 경우 주요 계정이 초기에 생성되었음을 감안하여 낮은 숫자로 시도함으로 종종 admin 계정과 같은 경우로 로그인 성공하는 경우도 있다.

5.3.3 Cookie Theft와 연계한 사용자 도용

Cookie Theft를 통해 Cookie 정보를 얻어내어야 하는 경우가 있다. 인증에 사용되는 Cookie 정보가 앞선 경우와는 달리 복잡하게 설정된 경우이다. 대표적인 경우는 아래와 같은 경우이다. 아래 정보를 보면 사용자ID, 해당 부서 등의 정보를 얻어내야 할텐데 앞서 논한 단순 사용자 도용과 같이 추측만으로 하기는 어려운 문제이다. 이 경우는 사용자의 Cookie를 얻어내는 방법 즉 Cookie Theft가 필요하다. 하나, 이 경우도 기억할 점이 있다면 Cookie 정보는 많지만 실제 로그인 정보를 유지하고 사용자 정보를 구분하는 핵심 Cookie 정보만 필요하다는 점이다. 그런 정보가 많지 않고 간단하게 구현되어 있다면 그것을 파악하면 좀 더 쉽게 작업을 할 수 있다.

|

ASPSESSIONIDCARTBSDR=CCNGEOOABFJGIHHCJIIEPFBP; LoginInfo=Key=79%1683%1667%1668%1660%1677%16&EditorMode=1&HOST=coconut%2Eonnet21%2Ecom&SvcOrder=5%2CB05%2C0%2C0%2C10%2CB10%2C0%2C0%2C12%2CC02%2C0%2C0%2C14%2CC04%2C0%2C0%2C17%2CC08%2C1%2C1%2C11%2CC01%2C1%2C1%2C7%2CB07%2C1%2C1%2C8%2CB08%2C1%2C1%2C3%2CB03%2C1%2C1%2C2%2CB02%2C1%2C1%2C13%2CC03%2C1%2C1%2C4%2CB04%2C1%2C1%2C9%2CB09%2C1%2C1%2C1%2CB01%2C1%2C0%2C6%2CB06%2C1%2C0%2C&MailHost=mail&EmpID=54&UserID=hosik&PosName=+%B4%EB%B8%AE&ComName=%28%C1%D6%29%BE%C8%B7%A6%C4%DA%C4%DA%B3%D3&bbp=YldWc2IyNW5JUT09&DOMAIN=coconut%2Eonnet21%2Ecom&ComID=COCONUT&DeptName=%BA%B8%BE%C8%B1%E2%BC%FA%BF%AC%B1%B8%C6%C0&UType=N&UpperDepts=i%5FDeptId%3D26+OR+i%5FDeptId%3D22+OR+i%5FDeptId%3D0&fmode=1&Name=%C0%CC%BF%EB%C7%D0&DeptID=26&ID=hosik |

얻어낸 Cookie를 재사용하여 로그인할 수 있는 문제점, 공격 기법을 Cookie Replay라고 부른다.

test

test

<HEAD>

<TITLE>자바 스크립트 쿠키 셋팅, 추출, 삭제 예제</TITLE>

<STYLE type="text/css">

table{ font-size:9pt; }

</STYLE>

<SCRIPT>

/**

* 쿠키값 추출

* @param cookieName 쿠키명

*/

function getCookie( cookieName )

{

var search = cookieName + "=";

var cookie = document.cookie;

// 현재 쿠키가 존재할 경우

if( cookie.length > 0 )

{

// 해당 쿠키명이 존재하는지 검색한 후 존재하면 위치를 리턴.

startIndex = cookie.indexOf( cookieName );

// 만약 존재한다면

if( startIndex != -1 )

{

// 값을 얻어내기 위해 시작 인덱스 조절

startIndex += cookieName.length;

// 값을 얻어내기 위해 종료 인덱스 추출

endIndex = cookie.indexOf( ";", startIndex );

// 만약 종료 인덱스를 못찾게 되면 쿠키 전체길이로 설정

if( endIndex == -1) endIndex = cookie.length;

// 쿠키값을 추출하여 리턴

return unescape( cookie.substring( startIndex + 1, endIndex ) );

}

else

{

// 쿠키 내에 해당 쿠키가 존재하지 않을 경우

return false;

}

}

else

{

// 쿠키 자체가 없을 경우

return false;

}

}

/**

* 쿠키 설정

* @param cookieName 쿠키명

* @param cookieValue 쿠키값

* @param expireDay 쿠키 유효날짜

*/

function setCookie( cookieName, cookieValue, expireDate )

{

var today = new Date();

today.setDate( today.getDate() + parseInt( expireDate ) );

document.cookie = cookieName + "=" + escape( cookieValue ) + "; path=/; expires=" + today.toGMTString() + ";"

}

/**

* 쿠키 삭제

* @param cookieName 삭제할 쿠키명

*/

function deleteCookie( cookieName )

{

var expireDate = new Date();

//어제 날짜를 쿠키 소멸 날짜로 설정한다.

expireDate.setDate( expireDate.getDate() - 1 );

document.cookie = cookieName + "= " + "; expires=" + expireDate.toGMTString() + "; path=/";

}

/**

* 자신이 지정한 값으로 쿠키 설정

*/

function setMyCookie()

{

setCookie( form.setName.value, form.setValue.value, form.expire.value );

viewCookie(); // 전체 쿠키 출력 갱신

}

/**

* 자신이 지정한 쿠키명으로 확인

*/

function getMyCookie()

{

alert( "쿠키 값 : " + getCookie( form.getName.value ) );

}

/**

* 자신이 지정한 쿠키명으로 쿠키 삭제

*/

function deleteMyCookie()

{

deleteCookie( form.deleteName.value );

alert("쿠키가 삭제되었습니다.");

viewCookie();

}

/**

* 전체 쿠키 출력

*/

function viewCookie()

{

if( document.cookie.length > 0 )

cookieOut.innerText = document.cookie;

else

cookieOut.innerText = "저장된 쿠키가 없습니다.";

}

</SCRIPT>

</HEAD>

<body onLoad = "viewCookie()">

<form name = "form">

<table cellpadding = "0" cellspacing = "0">

<tr>

<td bgcolor = "#666666">

<table cellpadding = "0" cellspacing = "1">

<tr height = "25">

<td align = "center"><font color = "#ffffff">쿠키 설정</font></td>

</tr>

<tr>

<td bgcolor = "#ffffff" align = "center">

쿠키명 : <input type = "text" name = "setName"><br>

쿠키값 : <input type = "text" name = "setValue"><br>

기한 : <input type = "text" name = "expire"><br>

<input type = "button" onClick = "setMyCookie()" value = "쿠키설정">

</td>

</tr>

</table>

</td>

</tr>

</table>

<br>

<table cellpadding = "0" cellspacing = "0">

<tr>

<td bgcolor = "#666666">

<table cellpadding = "0" cellspacing = "1">

<tr height = "25">

<td align = "center"><font color = "#ffffff">쿠키 확인</font></td>

</tr>

<tr>

<td bgcolor = "#ffffff" align = "center">

쿠키명 : <input type = "text" name = "getName"><br>

<input type = "button" onClick = "getMyCookie()" value = "쿠키확인">

</td>

</tr>

</table>

</td>

</tr>

</table>

<br>

<table cellpadding = "0" cellspacing = "0">

<tr>

<td bgcolor = "#666666">

<table cellpadding = "0" cellspacing = "1">

<tr height = "25">

<td align = "center"><font color = "#ffffff">쿠키 삭제</font></td>

</tr>

<tr>

<td bgcolor = "#ffffff" align = "center">

쿠키명 : <input type = "text" name = "deleteName"><br>

<input type = "button" onClick = "deleteMyCookie()" value = "쿠키삭제">

</td>

</tr>

</table>

</td>

</tr>

</table>

<br>

<table cellpadding = "0" cellspacing = "0">

<tr>

<td bgcolor = "#666666">

<table cellpadding = "0" cellspacing = "1">

<tr height = "25">

<td align = "center"><font color = "#ffffff">전체 쿠키</font></td>

</tr>

<tr height = "25">

<td bgcolor = "#ffffff" align = "center">

<div id = "cookieOut"></div>

</td>

</tr>

</table>

</td>

</tr>

</table>

</form>

</body>

</html>

tes

test

1

1

1

11

1

test

http://apache-korea.org/tomcat/tomcat-4.1-doc/jndi-datasource-examples-howto.html

dsddJNDI Datasource HOW-TO

| 소개 Introduction |

|

| 데이타베이스 커넥션풀(DBCP) 설정 Database Connection Pool (DBCP) Configurations | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

| Tyrex 커넥션 풀 Tyrex Connection Pool | ||||||||||||||||||||||||||||||||||||||||||||||

|

| DBCP를 사용하지 않는 방법들 Non DBCP Solutions |

|

| OCI 클라이언트로 Oracle8i 연결 Oracle 8i with OCI client | |||||||||||||

|

| 일반적으로 일어날 수 있는 문제 Common Problems | ||||

|

http://blog.naver.com/vhwani?Redirect=Log&logNo=30024233952

광고 안보기 혹은 악성코드 안걸리는 용도로 개인적으로 쓰는 Hosts파일입니다.

적용방법은

1. 파일 다운로드 후

2. C:\windows\system32\drivers\etc에 덮어씌웁니다.(파일명 확인. 확장자없는 Hosts)

3. 익스플로러 창을 닫은 후

4. 시작 - 실행에 ipconfig /flushdns 라고 입력한다음 확인 누릅니다.

5. 그러면 검은창이 잠깐 뜬 다음 사라질 것입니다.

6. 익스플로러를 다시실행해서 도구 - 인터넷 옵션에 들어갑니다.

7. HTTP 오류 메시지 표시에 체크를 해제한 다음 확인을 누릅니다.

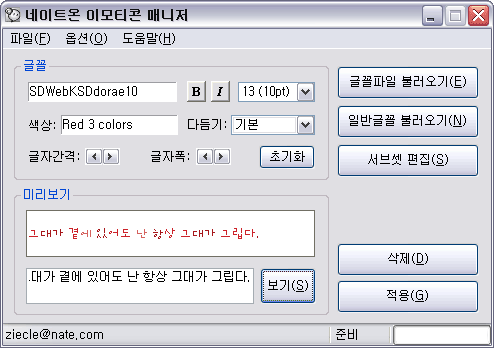

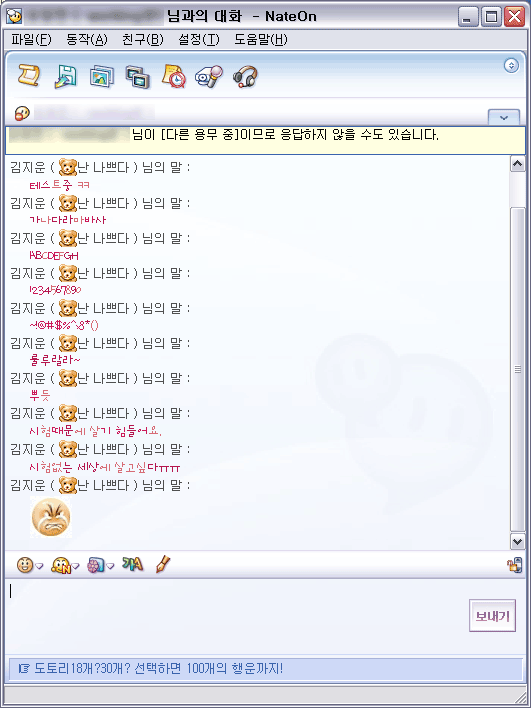

네이트온 대화창의 이모티콘 글꼴을 쉽게 만들고, 적용시켜 줍니다.

간단설명

※ 처음 실행시 한글자 이모티콘에 대하여 나타나면 삭제해 주세요. (Backup폴더에 백업됩니다.)

1. 글꼴파일 불러오기에서 마음에 드는 글꼴을 선택해 주세요.

2. 색상 부분을 클릭하여 마음에 드는 색상을 선택해 주세요.

3. 설정을 마치셨으면 적용을 눌러주세요.

※ 네이트온 대화창을 껏다 키거나 네이트온을 껏다 키면 글꼴이 적용됩니다.

※ 이모티콘을 삭제하신경우 상대방도 대화창을 껏다켜야 정상적으로 보이게 됩니다.

※ 기존의 이모티콘은 앞에 / (슬러시) 를 붙여서 사용하셔야 합니다. (예: 하하 → /하하, ㅠㅠ → /ㅠㅠ)

네이트온 3.7(993) 광고패치

SopCast 3.0.1

http://www.sopcast.com/

1. Free, live channels

2. Free P2P broadcasting

3. SopCast Embedded

속도 괜찮고, 볼 수 있는 채널도 많은 편이고,

한국 TV나 EPL를 보기에 괜찮다. 영어 히어링을 할 지는 모르겠지만...

<iframe id="SopFrame" name="SopFrame" frameborder=0 src="http://www.sopcast.cn/channel/getchlist.iframe.html" height="350" width="800" scrolling = no>The browder doesn't support iframe.</iframe>

vim 으로 파일 한꺼번에 고치기

vi 에는 파일을 오픈한 뒤 특정한 명령을 실행 할 수있는 -c 옵션이 있다.

예를 들어 vi -c 15 foo.c 이렇게 하면 foo.c 를 오픈한 뒤 ':15' 명령을 실행해 15번째 줄로 이동을 한다.

vim 에서는 이 기능을 확장하여 -c 옵션을 여러개 사용할 수 있다.

예를 들어 vim -c '11' -c 'd' foo.c 하면 foo.c 를 열고, 11번째 줄로 이동(-c '11')을 한 다음 현재 라인 지움(-c 'd') 동작을 한다.

여기에 -c 'wq' 를 추가하면 수정후 저장/종료까지 한꺼번에 되므로 command line 명령 처럼 사용할 수 있게 되고, shell script 를 이용해 여러 파일에 적용하면 된다.

예를 들어 현재 디렉토리의 모든 c 소스 에서 'foo' 라는 문자열을 'bar' 로 바꾸고 싶다면

#!/bin/csh -f

foreach fn (*.c)

vim -c '%s/foo/bar/g' -c 'wq' $fn

end

처럼 script를 만들면 된다.

물론 단순 패턴 치환이라면

#!/bin/csh -f

foreach fn (*.c)

sed $fn 's/foo/bar/g' > tmpfile

mv tmpfile $fn

end

와같이 해도 되지만 vim이 할 수 있는 일은 단순 패턴 치환 이상이기 때문에 훨씬 더 다양한 용도로 사용할 수 있다.

아래는 현재 디렉토리와 바로 아래 서브디렉토리의 모든 *.txt 파일을 dos 형식(cr-lf 가 붙는)으로 바꾸는 script 이다.

#!/bin/csh -f

foreach fn ( *.txt */*.txt )

vim -c 'set fileformat=dos' -c 'wq' $fn

end

현재 디렉토리의 모든 *.c *.h 파일로 부터 syntax highlighting 된 html 파일을 만들어 보자.

#!/bin/csh -f

foreach fn ( *.[ch] )

vim -c 'call Convert2HTML(0,0)' -c wq -c q $fn

end

.vimrc 에

set termencoding=euc-kr

set fileencodings=euc-kr,utf-8

.cshrc 에

alias kvi '/usr/bin/vim --cmd "set fileencoding=euc-kr" --cmd "set encoding=euc-kr" \!*'

alias uvi '/usr/bin/vim --cmd "set fileencoding=utf-8" --cmd "set encoding=utf-8" \!*'

이렇게 해두고.. utf-8 파일을 편집 할 때는 uvi를, euc-kr 파일을 편집할 때는 kvi 를 사용하면 된다.

UTF-8 로 저장된 파일을 편집시 : e ++enc=utf-8

euc-kr로 파일을 저장할 때 : w ++enc=euc-kr

<IfModule mod_setenvif.c>

SetEnvIfNoCase Request_URI "\$.(gif)|(jpg)|(css)|(png)" do_not_log

</IfModule>

CustomLog "logs/access_log" common env=!do_not_log

* String 문자 자르기.

---------------------------------------------*/

String.prototype.cut = function(len) {

var str = this;

var l = 0;

for (var i=0; i<str.length; i++) {

l += (str.charCodeAt(i) > 128) ? 2 : 1;

if (l > len) return str.substring(0,i);

}

return str;

}

/*---------------------------------------------

* String 공백 지우기.

---------------------------------------------*/

String.prototype.trim = function(){

// Use a regular expression to replace leading and trailing

// spaces with the empty string

return this.replace(/(^\s*)|(\s*$)/g, "");

}

/*---------------------------------------------

* String 총 바이트 수 구하기.

---------------------------------------------*/

String.prototype.bytes = function() {

var str = this;

var l = 0;

for (var i=0; i<str.length; i++) l += (str.charCodeAt(i) > 128) ? 2 : 1;

return l;

}

/*---------------------------------------------

* iframe의 height를 body의 내용만큼 자동으로 늘려줌.

---------------------------------------------*/

function resizeRetry(){

if(ifrContents.document.body.readyState == "complete"){

clearInterval(ifrContentsTimer);

}

else{

resizeFrame(ifrContents.name);

}

}

var ifrContentsTimer;

var ifrContents;

function resizeFrame(name){

var oBody = document.body;

var oFrame = parent.document.all(name);

ifrContents = oFrame;

var min_height = 613; //iframe의 최소높이(너무 작아지는 걸 막기위함, 픽셀단위, 편집가능)

var min_width = 540; //iframe의 최소너비

var i_height = oBody.scrollHeight + 10;

var i_width = oBody.scrollWidth + (oBody.offsetWidth-oBody.clientWidth);

if(i_height < min_height) i_height = min_height;

if(i_width < min_width) i_width = min_width;

oFrame.style.height = i_height;

ifrContentsTimer = setInterval("resizeRetry()",100);

}

/*---------------------------------------------

* 클립보드에 해당 내용을 복사함.

---------------------------------------------*/

function setClipBoardText(strValue){

window.clipboardData.setData('Text', strValue);

alert("" + strValue +" \n\n위 내용이 복사되었습니다.\n\nCtrl + v 키를 사용하여, 붙여 넣기를 사용하실 수 있습니다.");

}

/*---------------------------------------------

select 에서 기존의 선택 값이 선택되게

----------------------------------------------*/

function selOrign(frm,val){

for(i=0; i < frm.length ; i++){

if(frm.options[i].value == val){

frm.options.selectedIndex = i ;

return;

}

}

}

/*---------------------------------------------

checkbox 에서 기존의 선택 값이 선택되게

----------------------------------------------*/

function chkboxOrign(frm,val){

if(frm.length == null){

if(frm.value == val)

frm.checked = true;

}else{

for(i=0;i<frm.length;i++){

if(frm[i].value == val){

frm[i].checked = true;

}

}

return;

}

}

function chkboxOrign_multi(frm,objchk,val){

var i = 0;

for(i=0;i<frm.elements.length;i++){

if(frm.elements[i].name == objchk){

if(frm.elements[i].value == val){

frm.elements[i].checked = true;

}

}

}

}

/*---------------------------------------------

radio 에서 기존의 선택 값이 선택되게

----------------------------------------------*/

function radioOrign(frm,val){

for(i=0; i < frm.length ; i++){

if(frm[i].value == val){

frm[i].checked = true ;

return ;

}

}

}

/*---------------------------------------------

숫자만 입력받기

예) onKeyDown="return onlyNum();"

----------------------------------------------*/

function onlyNum(){

if(

(event.keyCode >= 48 && event.keyCode <=57) ||

(event.keyCode >= 96 && event.keyCode <=105) ||

(event.keyCode >= 37 && event.keyCode <=40) ||

event.keyCode == 9 ||

event.keyCode == 8 ||

event.keyCode == 46

){

//48-57(0-9)

//96-105(키패드0-9)

//8 : backspace

//46 : delete key

//9 :tab

//37-40 : left, up, right, down

event.returnValue=true;

}

else{

//alert('숫자만 입력 가능합니다.');

event.returnValue=false;

}

}

/*---------------------------------------------

지정된 길이반큼만 입력받기

예) onKeyUp="return checkAllowLength(현재숫자보여지는객체,숫자셀객체 ,80);" onKeyDown="return checkAllowLength(현재숫자보여지는객체,숫자셀객체 ,80);"

----------------------------------------------*/

function checkAllowLength(objView, objTar, max_cnt){

if(event.keyCode > 31 || event.keyCode == "") {

if(objTar.value.bytes() > max_cnt){

alert("최대 " + max_cnt + "byte를 넘길 수 없습니다.");

objTar.value = objTar.value.cut(max_cnt);

}

}

objView.value = objTar.value.bytes();

}

/*--------------------------------------------

이미지 리사이즈

---------------------------------------------*/

function resizeImg(imgObj, max_width, max_height){

var dst_width;

var dst_height;

var img_width;

var img_height;

img_width = parseInt(imgObj.width);

img_height = parseInt(imgObj.height);

if(img_width == 0 || img_height == 0){

imgObj.style.display = '';

return false;

}

// 가로비율 우선으로 시작

if(img_width > max_width || img_height > max_height) {

// 가로기준으로 리사이즈

dst_width = max_width;

dst_height = Math.ceil((max_width / img_width) * img_height);

// 세로가 max_height 를 벗어났을 때

if(dst_height > max_height) {

dst_height = max_height;

dst_width = Math.ceil((max_height / img_height) * img_width);

}

imgObj.width = dst_width;

imgObj.height = dst_height;

}

// 가로비율 우선으로 끝

imgObj.style.display = '';

return true;

}

/*---------------------------------------------

xml data 읽어오기

----------------------------------------------*/

function getXmlHttpRequest(_url, _param){

var objXmlConn;

try{objXmlConn = new ActiveXObject("Msxml2.XMLHTTP.3.0");}

catch(e){try{objXmlConn = new ActiveXObject("Microsoft.XMLHTTP");}catch(oc){objXmlConn = null;}}

if(!objXmlConn && typeof XMLHttpRequest != "undefined") objXmlConn = new XMLHttpRequest();

objXmlConn.open("GET", _url + "?" + _param, false);

objXmlConn.send(null);

//code|message 형태로 리턴

return objXmlConn.responseText.trim().split("|");

}

/*---------------------------------------------------

cookie 설정

-------------------------------------------------------*/

function getCookieVal (offset) {

var endstr = document.cookie.indexOf (";", offset);

if (endstr == -1) endstr = document.cookie.length;

return unescape(document.cookie.substring(offset, endstr));

}

function GetCookie (name) {

var arg = name + "=";

var alen = arg.length;

var clen = document.cookie.length;

var i = 0;

while (i < clen) { //while open

var j = i + alen;

if (document.cookie.substring(i, j) == arg)

return getCookieVal (j);

i = document.cookie.indexOf(" ", i) + 1;

if (i == 0) break;

} //while close

return null;

}

function SetCookie (name, value) {

var argv = SetCookie.arguments;

var argc = SetCookie.arguments.length;

var expires = (2 < argc) ? argv[2] : null;

var path = (3 < argc) ? argv[3] : null;

var domain = (4 < argc) ? argv[4] : null;

var secure = (5 < argc) ? argv[5] : false;

document.cookie = name + "=" + escape (value) +

((expires == null) ? "" :

("; expires=" + expires.toGMTString())) +

((path == null) ? "" : ("; path=" + path)) +

((domain == null) ? "" : ("; domain=" + domain)) +

((secure == true) ? "; secure" : "");

}

/* ---------------------------------------------

* 함수명 : checkSpecialChar

* 설 명 : 특수문자 체크

* 예) if(!checkSpecialChar()) return;

---------------------------------------------*/

function checkSpecialChar(_obj){

if(_obj.value.search(/[\",\',<,>]/g) >= 0) {

alert("문자열에 특수문자( \", ', <, > )가 있습니다.\n특수문자를 제거하여 주십시오!");

_obj.select();

_obj.focus();

}

}

이제는 VIM 을 기본 문서 편집기로 연결해놓고 있다.

C/C++ 의 소스편집과 분석은 물론이고, 일반 문서 편집에도 최고이다.

거기다가 OS 를 가리지 않는 범용성.

사용하는 동안 써본 최고의 플러그인들을 모아봤다.

사실 이미 오래전부터 올리려고 했던 파일 모음인데,

이제야 올리게 되었다. 거의 1년 가까운 시간이 지난 지금.

그래서 현재 최신버전은 VIM6.4 이지만 설명이 6.3을 기준으로 되어있다.

모든 플러그인들은 물론 6.4에서도 잘 동작한다.

하지만 오래전 작성된 관계로 플러그인들이 최신으로 갱신되었을 가능성이 있다.

플러그인 모음 파일의 구성은 다음과 같다.

1. 설치

- 설명 파일 및 다큐멘트

Readme1st.txt

그외 rtf 파일은 짬짬이 기록해놓은 VIM 툴 팁이다.

(rtf 파일은 기본적으로는 워드에 연결되어 있지만, 워드패드에서 열수 있고,

훈민메모패드에서도 불러들일 수 있다. 훈민메모패드 최고 ! )

- vimrc 초기화 파일 :

gvimrc_silver.com

$VIM (vim을 설치한 루트 디렉토리)/_vimrc 에서 "gvimrc-silver.vim" 을 부르도록 수정 필요.

- tools for vim

다음의 툴들을 %PATH%

ec55w32 : Exuberant Ctags 5.5

태그 파일을 만들어 주는 프로그램. "taglist.vim" 플러그인에서 사용한다.

gvimrc_silver.com 의 키맵 <F7> , <F8>, <F9> 를 사용해서 작업한다.

cscope : 태그에서 한발 나아간 관계형 DB작성 프로그램,

소스인사이트 처럼 심볼 찾기, 함수 Caller/Callee 를 찾을 수 있다.

자세한 사용법은 나중에 다시 설명 예정.

참조 Vim Cscope Tutorial (http://wiki.kldp.org/wiki.php/VimCscopeTutorial)

- Plugin FIles

$VIMRUNTIME (vim 실행 파일이 위치한 디렉토리) [ = $VIM (vim을 설치한 루트 디렉토리)/vim버전]

필요한 경우 해당 폴더의 백업을 해도 좋다.

해당 위치에 파일을 풀어주면 된다.

즉 Tools\Vim Essential Addon 을 $VIMRUNTIME 에다가 덮어주면 된다.

- Plugin help file add

설치한 플러그인 파일의 도움말에 대한 태그를 생성한다.

:helptags $VIMRUNTIME/doc

( 설치후 ":help winmanager" 혹은 ":help tag" 입력후 CTRL-D를 입력해본다.)

2. 사용법

먼저 VIM 에서 멀티 윈도우기능을 사용하기 위해서는

":help windows" 를 실행하여 "window.txt" 의 키 이해필요.

멀티 윈도우에서의 기본기능은 하나의 윈도우에서 의 전후좌우 (h, j, k, l)에

CTRL_W 를 앞에 먼저 입력하면 윈도우 간의 이동이 가능하다.

예 ::: CTRL-W ( <C-W> ) + h : 좌 윈도우

그외 자세하고 세부적인 사항은 역시 써봐야 한다.

VIM은 쓰면 쓸 수록 그 놀라운 기능과 다양한 지원에 놀라게 된다.

- <F6>

토글 키 ,

윈도우매니저 기능 On/Off

파일을 연상태에서 <F6> 을 누르면 왼쪽 상단 에 [File List] 하단에 [Buf List] 가 생성됨.

[File List] 를 이용해서 특정 폴더로 이동 , 파일을 열수 있음.

*** 이때 현재 디렉토리 위치는 변경되지 않음. (":pwd" 로 확인)

디렉토리 위치의 이동을 위해서는 명령창에서 cd 실행.

[Buf List] VIM 버퍼에 있는 파일의 리스트를 보여줌, 선택하여 열기 가능.

- <F7>,<F8>,<F9>

토글 키

<F8> : 태그리스트 On/Off

<F7> : 태그 갱신 (즉 파일내용이 바뀌었을 때 사용)

<F9> : 태그 리스트의 싱크 (코드와 태그의 상태를 맞춰줌)

[Tag List] 가 좌측에 새김 ( 매크로, 변수, 함수 등이 표시됨.)

[출처] http://blog.naver.com/agfe2/90002349695

opencapture_v1.3.5.exe

opencapture_v1.3.5.exe invalid-file

invalid-file invalid-file

invalid-file invalid-file

invalid-file invalid-file

invalid-file